熱門(mén)關鍵詞: 信息安全 雲計算(suàn) 弱電(diàn)工(gōng)程 機(jī)房建設 IT基礎架構

日期:2020-03-19 閱讀(dú)數:1101

勒索軟件(jiàn)為(wèi)政企事(shì)業(yè)單位帶來的影響已有目共睹,自(zì)WannaCry事(shì)件(jiàn)以來,勒索軟件(jiàn)無疑是近年(nián)來政企事(shì)業(yè)單位最關注的安全威脅之一(yī)。而更糟糕的是,網絡犯罪團夥已開(kāi)發新的敲詐勒索模式:除了加密,還(hái)竊取文件(jiàn)數據,并以此脅迫受害者支付贖金,否則公開(kāi)或出售被盜數據。

勒索軟件(jiàn)攻擊新趨勢:不交贖金則公開(kāi)數據

過去,勒索軟件(jiàn)一(yī)般是加密受害者的數據,以此要求受害者支付贖金來換取解密密鑰從(cóng)而達到(dào)勒索的目的。在勒索軟件(jiàn)日益肆虐的情況下(xià),除了加強網絡的防禦能(néng)力,不少企事(shì)業(yè)單位采用數據備份來緩解勒索軟件(jiàn)的壓力,通(tōng)過備份數據恢複業(yè)務,從(cóng)而拒絕交贖金。

而當下(xià)的一(yī)些新型勒索軟件(jiàn)在進行攻擊時會(huì)先竊取受害者的私密數據,如果受害者不支付贖金,攻擊者會(huì)公開(kāi)或出售這些被盜數據。這無疑給受害者新增數據外洩的壓力,受害者繳納贖金的概率大幅提高(gāo)。

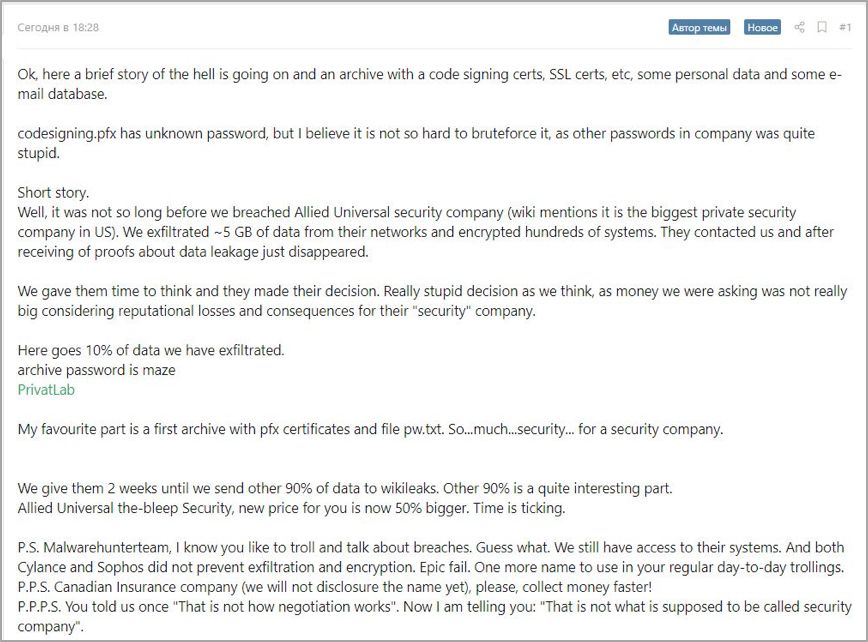

最早開(kāi)啓該新模式的是Maze勒索軟件(jiàn)。據bleepingcomputer報(bào)道,在2019年(nián)11月(yuè)下(xià)旬, Maze勒索軟件(jiàn)加密了Allied Universal(大型安全人員(yuán)配置公司)的許多(duō)計算(suàn)機(jī),要求其支付300個(gè)比特币(約合230萬美元)來解密整個(gè)網絡,并表示在加密之前已經竊取了受害者的文件(jiàn),以此來進一(yī)步脅迫受害者支付贖金。

由于Allied Universal拒絕支付贖金,Maze勒索軟件(jiàn)運營商在俄羅斯黑(hēi)客和惡意軟件(jiàn)論壇上(shàng)發布帖子,内容中包含Allied Universal的漏洞信息和指向洩露數據的鏈接。并威脅稱:“我們給他們(Allied Universal)2周時間,到(dào)時如果還(hái)沒收到(dào)贖金,将把竊取的剩餘90%的數據分發給WikiLeaks”。

▲Maze運營商利用竊密數據公開(kāi)威脅受害者

随後Sodinokibi、DoppelPaymer等多(duō)個(gè)勒索軟件(jiàn)紛紛效仿。

2020年(nián)1月(yuè)份,Sodinokibi勒索軟件(jiàn)團夥直接對外公開(kāi)知名企業(yè)肯尼思·科爾(Kenneth Cole)的員(yuán)工(gōng)和财務信息的一(yī)些信息,聲稱竊取了70,000多(duō)份包含财務和工(gōng)作數據的文檔,以及超過60,000條公司客戶記錄。Sodinokibi團夥要求支付贖金,并威脅要公開(kāi)包含完整轉儲的被盜數據。

2020年(nián)2月(yuè)份,DoppelPaymer勒索軟件(jiàn)團夥更是直接建立“Dopple Leaks”網站專門(mén)用來發布已加密且未支付贖金的受害者被盜文件(jiàn),包括PEMEX(墨西(xī)哥國(guó)家石油公司)在内的多(duō)家單位均被發布到(dào)網站上(shàng)。

勒索軟件(jiàn)“升級”帶來的影響

從(cóng)黑(hēi)客的角度看(kàn),過去的勒索攻擊,并非百分百受益。少部分受害者可通(tōng)過備份數據進行業(yè)務恢複。此外,受害者即使支付贖金也未必能(néng)獲得真正的解密密鑰,在無法恢複文件(jiàn)的不确定性中,很多(duō)受害者決定不支付贖金。

而加密并竊取數據這種新的勒索攻擊方式,使得黑(hēi)客獲益的概率更高(gāo)。一(yī)方面,受害者基于數據洩露壓力繳納贖金的概率更高(gāo);另一(yī)方面,黑(hēi)客即使收取不到(dào)贖金,通(tōng)過販賣數據,也能(néng)獲得不低(dī)的收益。

因此,信服君認為(wèi),未來主流勒索團夥很可能(néng)選擇這種新的勒索攻擊方式,并且在這一(yī)領域持續創新,攻擊方式和手段将會(huì)變得更加複雜(zá)。帶竊密功能(néng)的勒索攻擊将趨于增長(cháng),并且成為(wèi)未來的流行趨勢。

在這種新的勒索攻擊趨勢下(xià),政企事(shì)業(yè)單位則面臨著(zhe)更大的勒索攻擊防範壓力。單位一(yī)旦被攻擊成功,除了勒索導緻的經濟損失,還(hái)面臨著(zhe)機(jī)密和敏感文件(jiàn)被公開(kāi)導緻的業(yè)務經濟損失、商譽損害、法律訴訟等風險。

防範建議

面對新型勒索軟件(jiàn)攻擊,企業(yè)的應對之道無疑是建立更完善的防禦能(néng)力,防止攻擊者完成整個(gè)攻擊過程。

因此,信服君建議用戶采用“立體防護”的方法:在網絡層面,進行多(duō)層防護措施,在惡意軟件(jiàn)傳播到(dào)系統造成真正損害之前将其阻止。在系統層面,用戶可假設惡意軟件(jiàn)已經滲透到(dào)企業(yè)系統的某一(yī)層級,然後相(xiàng)應地采取有效措施予以限制其可能(néng)帶來的進階影響并加快安全響應速度。

1、在網絡層面防止惡意軟件(jiàn)傳播,建議使用綜合型安全網關,并配置對應的安全策略

(1)限制通(tōng)過網絡的文件(jiàn)類型;

(2)設置惡意URL過濾,阻止已知為(wèi)惡意的網站;

(3)做好文件(jiàn)檢測,檢查某些協議中的内容是否存在惡意軟件(jiàn);

(4)啓用IPS漏洞防禦功能(néng),截斷病毒的漏洞傳輸通(tōng)道;

(5)啓用IPS賬号爆破防禦,對RDP爆破進行攔截,防止病毒通(tōng)過賬号攻擊進入企業(yè)網絡。

2、在系統層面阻止惡意軟件(jiàn)運行

假定惡意軟件(jiàn)感染了用戶的設備,此時應該采取措施防止惡意軟件(jiàn)運行。對于每種設備類型和操作系統,所采取的手段也會(huì)有所不同,但通(tōng)常應該使用設備級安全功能(néng),例如:

(1)考慮使用防病毒軟件(jiàn),并保持軟件(jiàn)為(wèi)最新;

(2)在辦公套件(jiàn)中禁用或者約束宏,例如禁用或者限制其它腳本環境(例如PowerShell)、避免使用可移動存儲,以保護系統免受惡意Office宏的攻擊;

(3)盡快安裝安全更新,以修複産品中可被利用的漏洞;

(4)如果可以的話,啓動對操作系統、應用程序和固件(jiàn)的自(zì)動更新;

(5)使用最新版本的操作系統和應用程序以利用最新的安全功能(néng);

(6)配置基于主機(jī)的防火牆和網絡防火牆,默認情況下(xià)不允許入站連接。

上(shàng)一(yī)篇:深信服桌面雲aDesk深度解析

下(xià)一(yī)篇:清明放(fàng)假通(tōng)知